Jede Verbindung im Netzwerk beginnt mit einer DNS-Anfrage. Wer diese Anfragen einem externen Resolver wie Google (8.8.8.8) oder Cloudflare (1.1.1.1) überlässt, gibt damit einen vollständigen Einblick in das Surfverhalten aller Benutzer preis — unverschlüsselt, nachvollziehbar, ohne jede Kontrolle. Mit Unbound auf OPNsense betreiben Sie stattdessen einen lokalen DNS-Resolver, der Anfragen selbst auflöst, per DNS over TLS verschlüsselt weiterleitet und Werbung sowie Malware-Domains direkt auf der Firewall blockiert.

Warum ein lokaler DNS-Resolver wichtig ist

Drei Argumente sprechen für einen eigenen Resolver im Netzwerk:

Datenschutz: Ein externer DNS-Resolver sieht jede Domain, die Ihre Mitarbeiter aufrufen — von Geschäftsanwendungen bis zu privaten Recherchen. Ein lokaler Resolver hält diese Daten im eigenen Netz. In Kombination mit DNS over TLS werden auch die Anfragen an Upstream-Server verschlüsselt.

Geschwindigkeit: Häufig angefragte Domains werden lokal gecacht. Statt bei jeder Anfrage den Weg über das Internet zu nehmen, antwortet Unbound aus dem Cache in unter einer Millisekunde. Bei Netzwerken mit hunderten Clients summiert sich dieser Vorteil erheblich.

Kontrolle: Über Blocklisten, benutzerdefinierte Einträge und Split-DNS-Konfigurationen bestimmen Sie exakt, welche Domains aufgelöst werden und welche nicht. Das ersetzt externe Filterlösungen und macht Sie unabhängig von Drittanbietern.

Unbound auf OPNsense konfigurieren

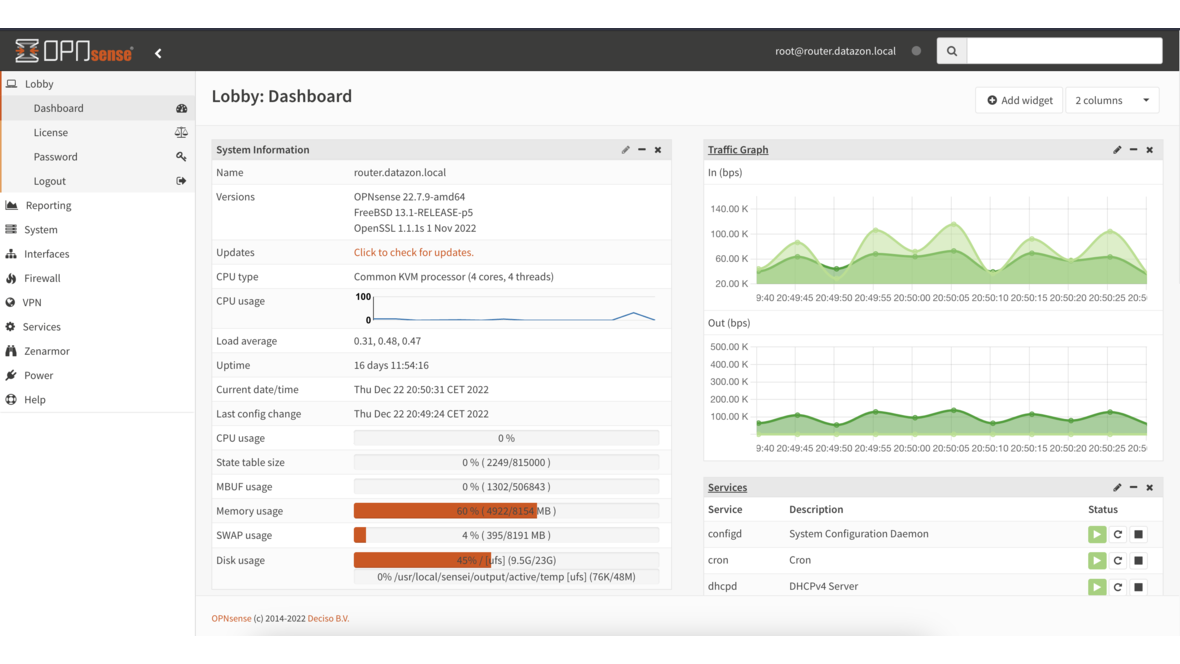

Unbound ist in OPNsense bereits integriert und standardmäßig aktiv. Die Basiskonfiguration finden Sie unter Services > Unbound DNS > General:

Enable Unbound: ✓

Listen Port: 53

Network Interfaces: LAN (und weitere interne Interfaces)

DNSSEC: ✓

DNS over TLS: ✓Damit lauscht Unbound auf allen internen Interfaces, validiert Antworten per DNSSEC und leitet Anfragen verschlüsselt weiter. Stellen Sie sicher, dass Ihre DHCP-Konfiguration die Firewall-IP als DNS-Server an Clients verteilt.

DNS over TLS: Verschlüsselte Weiterleitung

Unter Services > Unbound DNS > DNS over TLS konfigurieren Sie die Upstream-Server, an die Unbound Anfragen weiterleitet, wenn die Antwort nicht im Cache liegt und keine direkte Auflösung möglich ist:

Server: 1.1.1.1 Port: 853 Domain: cloudflare-dns.com

Server: 1.0.0.1 Port: 853 Domain: cloudflare-dns.com

Server: 9.9.9.9 Port: 853 Domain: dns.quad9.net

Server: 149.112.112.112 Port: 853 Domain: dns.quad9.netDurch die Angabe des Domainnamens überprüft Unbound das TLS-Zertifikat des Upstream-Servers. Port 853 ist der Standardport für DNS over TLS. Damit kann Ihr ISP zwar sehen, dass DNS-Anfragen stattfinden, aber nicht mehr welche Domains aufgelöst werden.

DNSSEC-Validierung

DNSSEC schützt vor DNS-Spoofing, indem Antworten kryptographisch signiert werden. Unbound validiert diese Signaturen automatisch, wenn DNSSEC unter General aktiviert ist. Fehlgeschlagene Validierungen werden als SERVFAIL an den Client zurückgegeben — eine manipulierte Antwort erreicht den Benutzer nie.

Prüfen Sie die Funktion mit einem gezielten Test:

drill -D sigfail.verteiltesysteme.net # Muss fehlschlagen (SERVFAIL)

drill -D sigok.verteiltesysteme.net # Muss erfolgreich auflösenDNS-Blocklisten: Werbung und Malware auf Firewall-Ebene blocken

Das OPNsense-Plugin os-unbound-plus-dnsbl erweitert Unbound um DNS-basierte Blocklisten. Nach der Installation unter System > Firmware > Plugins erscheint der Menüpunkt Services > Unbound DNS > Blocklist:

Enable DNSBL: ✓

Blocklist-Typ: Steven Black Unified Hosts

Hagezi Multi Pro

OISD (Full)

Whitelist: teams.microsoft.com

login.microsoftonline.com

Destination: 0.0.0.0 (NXDOMAIN oder Null-Route)Unbound beantwortet Anfragen an geblockte Domains mit 0.0.0.0 oder NXDOMAIN. Die Domain wird nie aufgelöst, der Client erhält keine Verbindung — ohne dass separate Hardware oder Software nötig wäre.

Vergleich: Unbound DNSBL vs. Pi-hole vs. AdGuard Home

| Kriterium | Unbound DNSBL | Pi-hole | AdGuard Home |

|---|---|---|---|

| Separate Hardware | Nein (läuft auf der Firewall) | Ja (Raspberry Pi o. VM) | Ja (Container o. VM) |

| Web-Dashboard | OPNsense-integriert | Eigenständig | Eigenständig |

| DNSSEC-Validierung | Integriert | Via Upstream | Integriert |

| DNS over TLS/HTTPS | DoT nativ | Via Upstream | DoT und DoH |

| Regex-Filter | Ja | Ja | Ja |

| DHCP-Integration | Direkt über OPNsense | Eigener DHCP-Server | Eigener DHCP-Server |

| Wartungsaufwand | Minimal (Teil der Firewall) | Separates System | Separates System |

Der Vorteil von Unbound DNSBL auf OPNsense: kein zusätzliches Gerät, kein separater Ausfallpunkt und keine Abhängigkeit von einer weiteren Software-Plattform. Alles läuft auf der Firewall, die ohnehin jede DNS-Anfrage sieht.

Custom Overrides und Host-Einträge

Unter Services > Unbound DNS > Overrides legen Sie benutzerdefinierte DNS-Einträge an. Typische Anwendungsfälle:

Host: intranet Domain: firma.local IP: 192.168.1.50

Host: wiki Domain: firma.local IP: 192.168.1.51

Host: erp Domain: firma.local IP: 192.168.1.52Diese Einträge werden vor allen externen Anfragen aufgelöst und eignen sich für interne Dienste, die über sprechende Hostnamen erreichbar sein sollen — ohne einen vollständigen internen DNS-Server betreiben zu müssen.

Split DNS für interne Domains

In Umgebungen mit Active Directory oder internen Zonen leiten Sie bestimmte Domains gezielt an interne DNS-Server weiter. Unter Services > Unbound DNS > Overrides > Domain Overrides:

Domain: ad.firma.local

Server: 192.168.1.10

Beschreibung: Active Directory Domain ControllerUnbound löst ad.firma.local und alle Subdomains über den internen Domain Controller auf, während alle anderen Anfragen normal verarbeitet werden. So koexistiert Unbound problemlos mit bestehender Active-Directory-Infrastruktur.

Whitelisting: Fehlalarme vermeiden

Blocklisten sind nie perfekt. Legitime Dienste wie Microsoft Teams, Adobe-Lizenzserver oder Banking-Portale landen gelegentlich auf Listen. Unter Services > Unbound DNS > Blocklist > Whitelist tragen Sie diese Domains ein:

teams.microsoft.com

login.microsoftonline.com

activation.adobe.com

*.bankname.deWhitelistete Domains werden nie geblockt, unabhängig davon, auf wie vielen Blocklisten sie stehen. Tipp: Beobachten Sie die DNS-Logs nach der Aktivierung neuer Blocklisten besonders aufmerksam, um False Positives schnell zu erkennen.

Performance-Tuning

Für Netzwerke mit vielen Clients lohnt sich ein Feintuning der Unbound-Konfiguration. Unter Services > Unbound DNS > Advanced:

Prefetch: ✓ (Erneuert Cache-Einträge vor Ablauf)

Prefetch DNS Key: ✓ (DNSSEC-Keys vorab laden)

Cache Min TTL: 300 (Mindest-Cachezeit 5 Minuten)

Cache Max TTL: 86400 (Maximal 24 Stunden cachen)

Message Cache Size: 64m (64 MB für DNS-Antworten)

RRset Cache Size: 128m (128 MB für Resource Records)

Num Threads: 2 (An CPU-Kerne anpassen)

Outgoing Range: 4096 (Gleichzeitige ausgehende Anfragen)Prefetch ist besonders wirkungsvoll: Unbound erneuert häufig angefragte Einträge proaktiv, bevor deren TTL abläuft. Clients erhalten so praktisch immer eine Antwort aus dem Cache — ohne Wartezeit auf eine erneute Auflösung.

DNS-Queries überwachen mit DATAZONE Control

DNS-Monitoring offenbart unerwartete Muster: Geräte, die nachts hunderte Anfragen an unbekannte Domains senden, könnten kompromittiert sein. Mit DATAZONE Control überwachen Sie den Unbound-Dienst gezielt:

- Query-Rate — Wie viele Anfragen pro Sekunde verarbeitet Unbound? Plötzliche Spitzen deuten auf Anomalien hin.

- Cache-Hit-Rate — Eine Rate unter 60 % deutet auf suboptimale Cache-Einstellungen oder ungewöhnlich viele einzigartige Domains hin.

- Blocked Queries — Wie viele Anfragen werden durch Blocklisten gefiltert? Ein plötzlicher Anstieg kann auf eine Malware-Infektion im Netzwerk hinweisen.

- DNSSEC-Fehler — Häufen sich Validierungsfehler, stimmt etwas mit den Upstream-Antworten oder der Zeitsynchronisation nicht.

In Kombination mit Netzwerk-Monitoring erkennen Sie so nicht nur DNS-Probleme, sondern auch Sicherheitsvorfälle frühzeitig.

Fazit

Unbound DNS auf OPNsense vereint lokalen Resolver, verschlüsselte Weiterleitung, DNSSEC-Validierung und Blocklisten in einer einzigen Komponente — direkt auf der Firewall, ohne zusätzliche Hardware. In Kombination mit Split DNS, Custom Overrides und gezieltem Tuning entsteht eine DNS-Infrastruktur, die schneller, sicherer und transparenter ist als jeder externe Resolver. Entscheidend ist, dass die Konfiguration auf die eigene Umgebung abgestimmt und kontinuierlich überwacht wird.

Sie möchten Unbound DNS auf Ihrer OPNsense-Firewall optimal einrichten — inklusive Blocklisten, Split DNS und Monitoring? Wir konfigurieren Ihre OPNsense-Infrastruktur von Grund auf und integrieren sie in Ihr Monitoring — sprechen Sie uns an.

Mehr zu diesen Themen:

Weitere Artikel

Backup-Strategie für KMU: Proxmox PBS + TrueNAS als zuverlässiges Backup-Konzept

Backup-Strategie für KMU mit Proxmox PBS und TrueNAS: 3-2-1-Regel umsetzen, PBS als primäres Backup-Target, TrueNAS-Replikation als Offsite-Kopie, Retention Policies und automatisierte Restore-Tests.

OPNsense Suricata Custom Rules: Eigene IDS/IPS-Signaturen schreiben und optimieren

Suricata Custom Rules auf OPNsense: Rule-Syntax, eigene Signaturen für interne Services, Performance-Tuning, Suppress-Lists und EVE-JSON-Logging.

Proxmox Cluster-Netzwerk richtig planen: Corosync, Migration, Storage und Management

Proxmox Cluster-Netzwerk designen: Corosync-Ring, Migration-Network, Storage-Network für Ceph/iSCSI, Management-VLAN, Bonding/LACP und MTU 9000 — mit Beispiel-Topologien.