IT-Infrastruktur wächst — und mit ihr die Komplexität. Server, Firewalls, Storage-Systeme und Netzwerk-Komponenten verteilen sich über mehrere Standorte. Wer 50 Systeme manuell überwacht und patcht, verbringt Stunden mit repetitiven Aufgaben und übersieht trotzdem kritische Updates. DATAZONE Control zentralisiert Monitoring, Patch-Management und Konfiguration in einer Plattform — selbstgehostet, ohne Cloud-Abhängigkeit.

Das Problem: Dezentrale IT-Verwaltung

Ein typisches KMU mit 3 Standorten betreibt:

- 10–20 Proxmox-Hosts mit VMs und Containern

- 3–6 OPNsense-Firewalls

- 2–4 TrueNAS-Storage-Systeme

- Diverse Linux-Server (Webserver, Mailserver, Datenbanken)

Ohne zentrale Verwaltung bedeutet das:

- SSH auf jeden Server einzeln, um Updates zu prüfen

- Webinterface jeder Firewall einzeln öffnen

- Keine einheitliche Übersicht über den Gesamtzustand

- Inkonsistente Patch-Stände zwischen Standorten

- Verzögerte Reaktion auf kritische Sicherheitsupdates

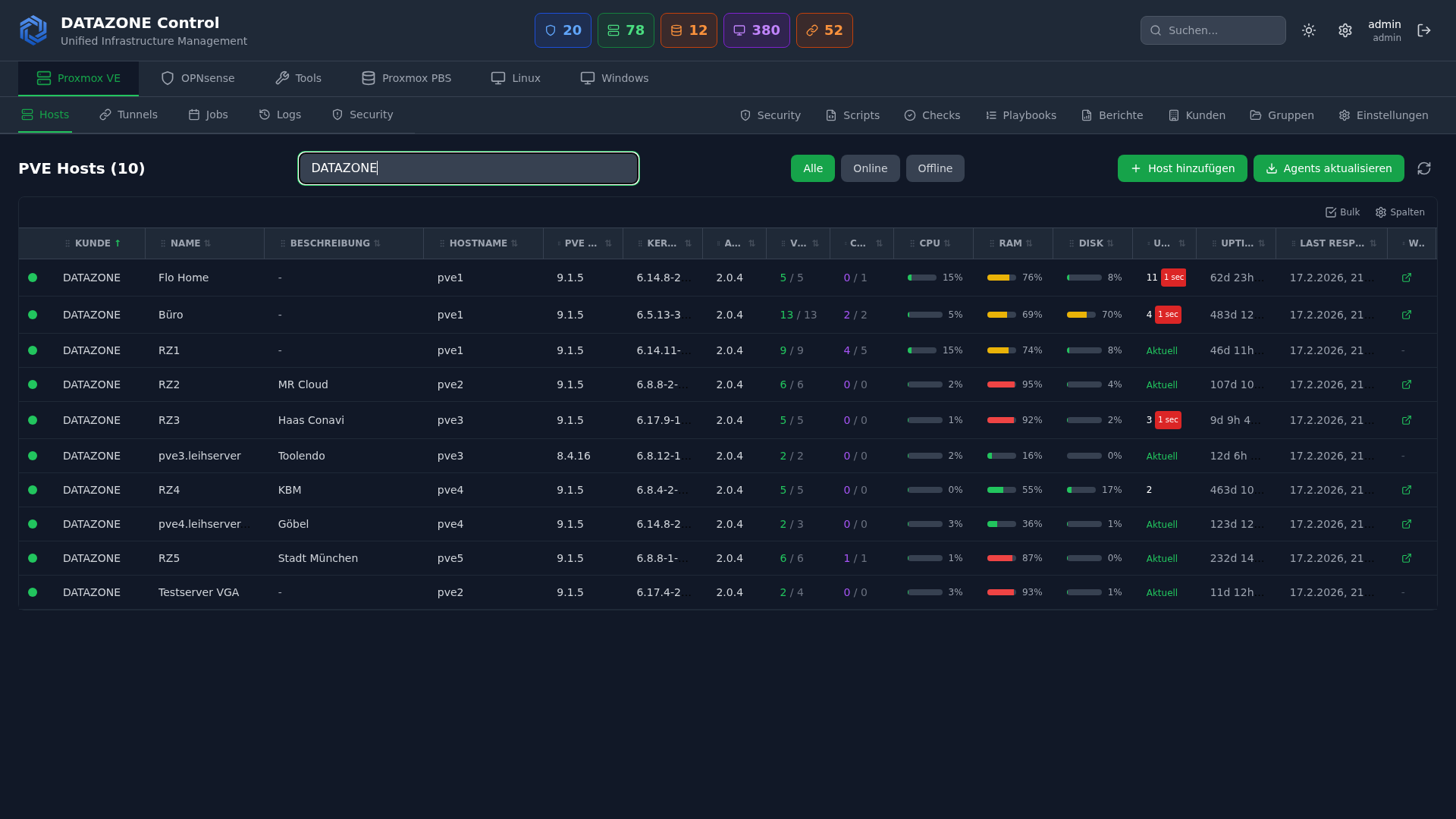

DATAZONE Control: Die Zentrale

DATAZONE Control ist eine selbstgehostete Plattform für die zentrale Verwaltung heterogener IT-Infrastruktur. Ein Agent auf jedem verwalteten System meldet Status-Informationen und empfängt Aufgaben.

Architektur

┌──────────────────────────────┐

│ DATAZONE Control │

│ (Self-Hosted Server) │

├──────────────────────────────┤

│ Dashboard · Monitoring │

│ Patch-Management · Scripts │

│ Asset-Inventar · Alerting │

└──────────────┬───────────────┘

│

┌──────────┼──────────┐

▼ ▼ ▼

┌────────┐ ┌────────┐ ┌────────┐

│Standort│ │Standort│ │Standort│

│ A │ │ B │ │ C │

│ │ │ │ │ │

│Proxmox │ │Proxmox │ │OPNsense│

│OPNsense│ │TrueNAS │ │Linux │

│TrueNAS │ │Linux │ │Server │

└────────┘ └────────┘ └────────┘Jedes System führt einen leichtgewichtigen Agent, der:

- Systeminformationen sammelt (CPU, RAM, Disk, Netzwerk)

- Installierte Pakete und Versionen meldet

- Verfügbare Updates erkennt

- Scripts und Aufgaben vom Control-Server empfängt und ausführt

- Status-Reports in konfigurierbaren Intervallen sendet

Monitoring: Alles auf einen Blick

System-Monitoring

DATAZONE Control überwacht für jedes System:

| Metrik | Beschreibung | Alert-Schwelle |

|---|---|---|

| CPU-Auslastung | Durchschnitt und Spitzen | > 90 % über 5 Minuten |

| RAM-Nutzung | Belegt, Cache, Swap | > 85 % belegt |

| Disk-Kapazität | Pro Partition/Pool | > 80 % belegt |

| Disk-Health | SMART-Status | Jeder Fehler |

| Netzwerk-Traffic | In/Out pro Interface | Anomalie-Erkennung |

| Uptime | Seit letztem Reboot | Unplanmäßiger Neustart |

| Service-Status | Systemd-Dienste | Dienst nicht aktiv |

Proxmox-spezifisch

Für Proxmox-Hosts zusätzlich:

- VM/CT-Status: Welche VMs und Container laufen, welche sind gestoppt

- Cluster-Quorum: Sind alle Nodes im Cluster erreichbar

- Ceph-Health: Status des verteilten Storage (falls Ceph im Einsatz)

- Backup-Status: Letzte PBS-Backups und deren Ergebnis

- HA-Status: Hochverfügbarkeits-Gruppen und Failover-Bereitschaft

OPNsense-spezifisch

Für OPNsense-Firewalls:

- Firewall-Regeln: Anzahl aktiver Regeln, letzte Änderung

- VPN-Tunnel: Status aller IPsec/WireGuard-Tunnel

- IDS/IPS-Alerts: Suricata-Meldungen aggregiert

- Blocklist-Status: Sind alle Alias-Tabellen geladen

- Update-Verfügbarkeit: OPNsense-Versionsstand

Alerting

Alerts werden ausgelöst bei:

- Überschreitung definierter Schwellwerte

- Unerreichbarkeit eines Systems (kein Heartbeat)

- Verfügbaren Sicherheitsupdates (nach Severity)

- Fehlgeschlagenen Backups

- Disk-SMART-Warnungen

Benachrichtigungskanäle: E-Mail, Webhook, Integration in bestehende Monitoring-Systeme.

Patch-Management: Zentral und nachvollziehbar

Überblick über alle Systeme

Das Patch-Dashboard zeigt:

- Systeme mit ausstehenden Updates (gruppiert nach Severity)

- Sicherheitsrelevante Updates hervorgehoben

- Patch-Compliance pro Standort (Anteil aktueller Systeme)

- Update-Historie für Audit und Nachvollziehbarkeit

Patch-Workflow

- Erkennung: Agents melden verfügbare Updates automatisch

- Bewertung: Updates werden nach Severity klassifiziert (kritisch, hoch, mittel, niedrig)

- Genehmigung: IT-Administrator prüft und genehmigt Updates im Dashboard

- Ausführung: Updates werden an ausgewählte Systeme oder Gruppen verteilt

- Validierung: Agent meldet Ergebnis — Erfolg oder Fehler

- Dokumentation: Vollständiges Audit-Log aller durchgeführten Updates

Patch-Gruppen

Systeme lassen sich in Gruppen organisieren:

- Test-Gruppe: Updates zuerst hier testen (ein repräsentativer Server)

- Produktion Standort A: Nach erfolgreicher Testphase ausrollen

- Produktion Standort B: Gestaffelt nach Standort A

- Firewalls: Separate Gruppe mit eigener Genehmigungsstufe

Beispiel: Kernel-Update auf 15 Linux-Servern

Ohne DATAZONE Control:

- SSH auf Server 1,

apt update && apt upgrade, warten, Reboot - SSH auf Server 2, dasselbe…

- …wiederholen für 15 Server

- Prüfen ob alle Dienste wieder laufen

- Zeitaufwand: ~3 Stunden

Mit DATAZONE Control:

- Dashboard: „15 Server mit verfügbarem Kernel-Update”

- Zuerst Test-Gruppe: 1 Server updaten, validieren

- Alle weiteren Server auswählen, Update starten

- Status in Echtzeit beobachten, alle Dienste werden automatisch geprüft

- Zeitaufwand: ~15 Minuten

Script-Ausführung: Konfigurationsmanagement

Neben Monitoring und Patches kann DATAZONE Control beliebige Scripts auf verwalteten Systemen ausführen:

- Konfigurationsänderungen auf allen Systemen gleichzeitig

- Compliance-Checks (CIS-Hardening, Sicherheitsprüfungen)

- Automatisierte Setups (Blocklisten, Agent-Konfigurationen)

- Datenerhebung (Inventarisierung, Lizenzstände)

Scripts werden zentral verwaltet, versioniert und mit Logging ausgeführt. Jede Ausführung wird protokolliert — wer hat was wann auf welchem System ausgeführt.

Self-Hosted: Volle Kontrolle

DATAZONE Control läuft auf eigener Infrastruktur — keine Cloud-Abhängigkeit, keine Drittanbieter-Zugriffe.

Vorteile gegenüber Cloud-RMM:

- Datensouveränität: Alle Daten bleiben im eigenen Netzwerk

- Kein Vendor Lock-In: Keine monatlichen SaaS-Gebühren

- DSGVO-Konformität: Keine Datenübertragung an Dritte

- Kein Internetzwang: Funktioniert auch in air-gapped Netzwerken

- Individualisierung: Anpassbar an spezifische Anforderungen

Häufig gestellte Fragen

Welche Betriebssysteme werden unterstützt?

Der DATAZONE Agent läuft auf Debian, Ubuntu, CentOS, Rocky Linux, Alpine Linux, FreeBSD (OPNsense), Proxmox VE und TrueNAS. Windows-Support über einen separaten Agent.

Wie kommuniziert der Agent mit dem Control-Server?

Verschlüsselt über HTTPS. Der Agent baut die Verbindung zum Control-Server auf (Pull-Modell) — keine eingehenden Firewall-Ports auf den verwalteten Systemen nötig.

Kann DATAZONE Control bestehende Monitoring-Systeme ersetzen?

Für die meisten KMU ja — DATAZONE Control deckt System-Monitoring, Patch-Management und Script-Ausführung ab. Für komplexe Monitoring-Anforderungen (Application Performance Monitoring, Custom Dashboards) kann es zusätzlich an Prometheus/Grafana oder Zabbix angebunden werden.

Was passiert wenn der Control-Server ausfällt?

Die verwalteten Systeme laufen unabhängig weiter — der Agent hat keinen Einfluss auf den Betrieb. Monitoring-Daten werden lokal gepuffert und nach Wiederherstellung der Verbindung synchronisiert.

Sie möchten Ihre IT-Infrastruktur zentral verwalten? Kontaktieren Sie uns — wir richten DATAZONE Control ein und integrieren alle Ihre Proxmox-, OPNsense- und TrueNAS-Systeme.

Mehr zu diesen Themen:

Weitere Artikel

Backup-Strategie für KMU: Proxmox PBS + TrueNAS als zuverlässiges Backup-Konzept

Backup-Strategie für KMU mit Proxmox PBS und TrueNAS: 3-2-1-Regel umsetzen, PBS als primäres Backup-Target, TrueNAS-Replikation als Offsite-Kopie, Retention Policies und automatisierte Restore-Tests.

Proxmox Notification-System: Matcher, Targets, SMTP, Gotify und Webhooks

Proxmox Notification-System ab PVE 8.1 konfigurieren: Matcher und Targets, SMTP-Setup, Gotify-Integration, Webhook-Targets, Notification-Filter und sendmail vs. neue API.

TrueNAS mit MCP: KI-gestützte NAS-Verwaltung per natürlicher Sprache

TrueNAS mit MCP (Model Context Protocol) verbinden: KI-Assistenten für NAS-Verwaltung, Status-Abfragen, Snapshot-Erstellung per Chat, Sicherheitsaspekte und Zukunftsausblick.