OPNsense hat Version 24.1 veröffentlicht. Das Release mit dem Codenamen “Savvy Shark” bringt zahlreiche Verbesserungen für die Open-Source-Firewall-Plattform.

Wichtige Neuerungen

Modernisiertes Interface

OPNsense 24.1 bringt ein modernisiertes MVC-basiertes Interface mit verbesserter Benutzerführung. Die Oberfläche wurde in vielen Bereichen überarbeitet und bietet eine konsistentere Benutzererfahrung.

Verbesserte Authentifizierung

- Deferred Authentication für Multi-Faktor-Authentifizierung (MFA)

- Verbesserte LDAP/RADIUS Integration

- Erweiterte TOTP-Unterstützung

Firewall und Netzwerk

- Verbesserte Firewall-Alias Verwaltung mit neuen Typen

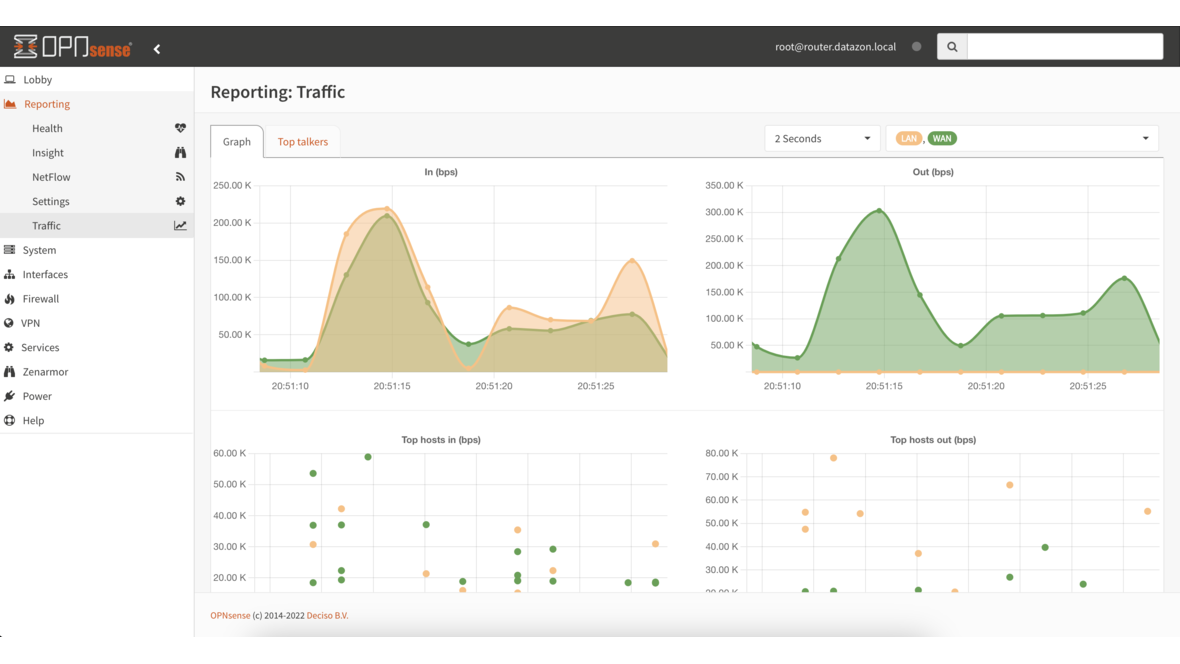

- Erweiterte Traffic-Shaping Funktionalität

- IPv6 Verbesserungen

System-Updates

- Aktualisierung auf FreeBSD 13.2-p9

- PHP 8.2 mit Sicherheitsupdates

- Aktualisierter Phalcon 5 Framework

- Unbound DNS auf Version 1.19

VPN und Sicherheit

- Verbesserte WireGuard Unterstützung

- Aktualisierte IPsec Konfiguration via swanctl

- OpenVPN Verbesserungen

- Aktualisierte Suricata IDS/IPS Engine

API-Verbesserungen

- Erweiterte REST-API für Automatisierung

- Verbessertes API-Key-Management

- Neue API-Endpunkte für Konfigurationsmanagement

Upgrade-Hinweise

Bestehende OPNsense-Installationen können über das integrierte Update-System auf Version 24.1 aktualisiert werden. Es wird empfohlen, vor dem Update ein vollständiges Backup der Konfiguration zu erstellen.

Unterstützung bei der Umsetzung

DATAZONE unterstützt Sie bei der Implementierung und dem Betrieb Ihrer OPNsense Firewall. Kontaktieren Sie uns für eine individuelle Beratung.

Mehr zu diesen Themen:

Weitere Artikel

OPNsense Suricata Custom Rules: Eigene IDS/IPS-Signaturen schreiben und optimieren

Suricata Custom Rules auf OPNsense: Rule-Syntax, eigene Signaturen für interne Services, Performance-Tuning, Suppress-Lists und EVE-JSON-Logging.

Proxmox Cluster-Netzwerk richtig planen: Corosync, Migration, Storage und Management

Proxmox Cluster-Netzwerk designen: Corosync-Ring, Migration-Network, Storage-Network für Ceph/iSCSI, Management-VLAN, Bonding/LACP und MTU 9000 — mit Beispiel-Topologien.

DNS over TLS in OPNsense: DNS-Verschlüsselung mit Unbound einrichten

DNS over TLS in OPNsense konfigurieren: Unbound mit Cloudflare und Quad9 als Upstream-Server, Zertifikatsvalidierung, DNSSEC aktivieren, Performance-Auswirkung und DNS-Leak-Test.