OPNsense 22.7 mit dem Codenamen “Powerful Panther” wurde veröffentlicht und bringt ein neues Captive Portal, verbesserte VPN-Funktionen und zahlreiche Sicherheitsupdates.

Highlights des Releases

Neues Captive Portal

Das Captive Portal wurde komplett neu entwickelt:

- DynFi-basiertes neues Captive Portal

- Modernisierte Benutzeroberfläche

- Verbesserte Voucher-Verwaltung

- Flexible Authentifizierungsoptionen

- Bessere Integration mit RADIUS-Servern

WireGuard-Verbesserungen

Die WireGuard-Unterstützung wurde weiter optimiert:

- Aktualisiertes WireGuard-Kernel-Modul

- Verbesserte Konfigurationsoberfläche

- Optimierte Performance

- Erweiterte Routing-Optionen

- Bessere Multi-Tunnel-Verwaltung

FreeBSD-Updates

- Aktualisierte FreeBSD 13.1 Basis

- Verbesserter Netzwerk-Stack

- Aktualisierte Treiber

- Sicherheitspatches

Firewall und Routing

- Inline-IPS-Modus für Suricata verbessert

- Erweiterte Alias-Typen

- Optimierte Regelverarbeitung

- Verbessertes Gateway-Monitoring

- Erweiterte Multi-WAN-Funktionalität

Unbound DNS

- Aktualisierter Unbound DNS-Resolver

- Verbesserte DNS-over-HTTPS-Unterstützung

- Erweiterte lokale Zonen-Verwaltung

- Optimierte Cache-Performance

Plugin-Updates

- Aktualisiertes HAProxy-Plugin

- Verbessertes ACME-Client-Plugin für Let’s Encrypt

- Aktualisiertes Nginx-Plugin

- Diverse Plugin-Bugfixes

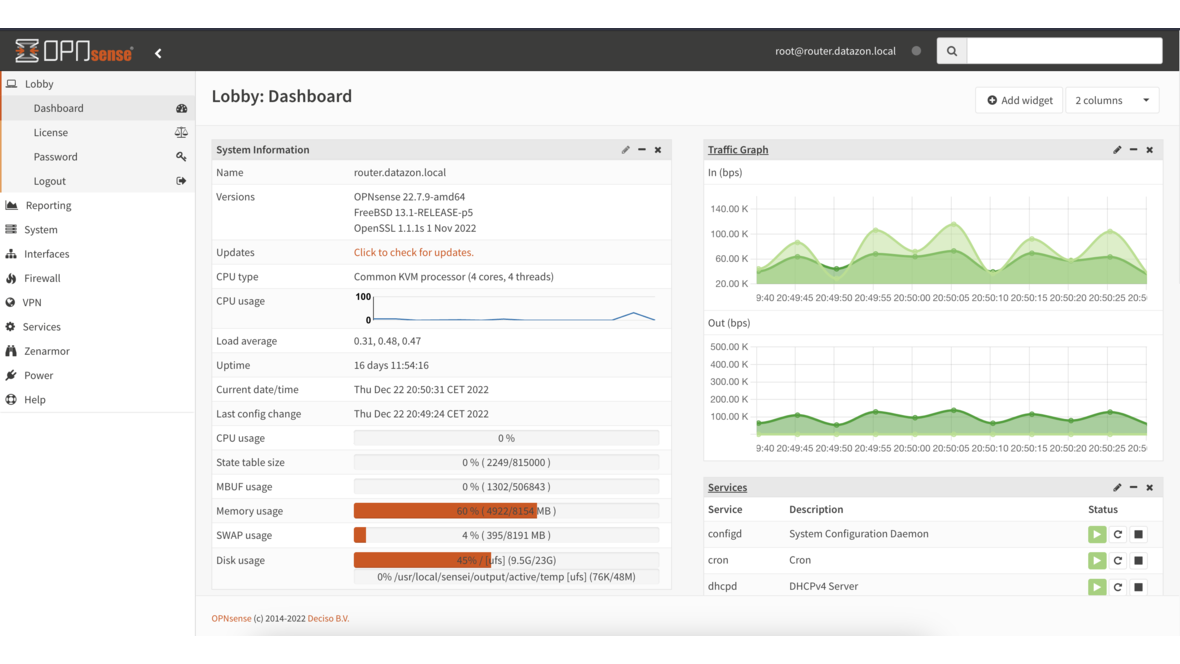

Weboberfläche

- Modernisiertes Design mit Verbesserungen

- Erweiterte Dashboard-Widgets

- Verbesserte Diagnostik-Tools

- Optimierte API-Funktionalität

Migration von 22.1

Das Upgrade von OPNsense 22.1 auf 22.7 kann über System > Firmware in der Weboberfläche durchgeführt werden. Ein vorheriges Backup der Konfiguration wird empfohlen.

Fazit

OPNsense 22.7 überzeugt mit dem neuen Captive Portal und den WireGuard-Verbesserungen. Das Release zeigt die kontinuierliche Weiterentwicklung der Open-Source-Firewall. Als erfahrener OPNsense-Integrator stehen wir Ihnen bei der Planung und Umsetzung Ihrer Netzwerksicherheit zur Seite.

Mehr zu diesen Themen:

Weitere Artikel

OPNsense Suricata Custom Rules: Eigene IDS/IPS-Signaturen schreiben und optimieren

Suricata Custom Rules auf OPNsense: Rule-Syntax, eigene Signaturen für interne Services, Performance-Tuning, Suppress-Lists und EVE-JSON-Logging.

Proxmox Cluster-Netzwerk richtig planen: Corosync, Migration, Storage und Management

Proxmox Cluster-Netzwerk designen: Corosync-Ring, Migration-Network, Storage-Network für Ceph/iSCSI, Management-VLAN, Bonding/LACP und MTU 9000 — mit Beispiel-Topologien.

DNS over TLS in OPNsense: DNS-Verschlüsselung mit Unbound einrichten

DNS over TLS in OPNsense konfigurieren: Unbound mit Cloudflare und Quad9 als Upstream-Server, Zertifikatsvalidierung, DNSSEC aktivieren, Performance-Auswirkung und DNS-Leak-Test.