OPNsense 21.7 mit dem Codenamen “Noble Nightingale” wurde veröffentlicht und bringt bedeutende Verbesserungen für die Open-Source-Firewall mit sich. Dieses Release basiert erstmals auf FreeBSD 13 und liefert zahlreiche neue Funktionen.

Highlights des Releases

FreeBSD 13 als Basis

Der Wechsel auf FreeBSD 13 ist die wichtigste Änderung dieses Releases:

- Aktualisierter Netzwerk-Stack mit verbesserter Performance

- Bessere Hardware-Unterstützung

- Aktualisierte Kryptografie-Bibliotheken

- Optimierte Speicherverwaltung

WireGuard-Kernel-Modul

OPNsense 21.7 integriert ein natives WireGuard-Kernel-Modul:

- Deutlich bessere Performance im Vergleich zur bisherigen Userspace-Implementierung

- Einfachere Konfiguration über die Weboberfläche

- Stabiler Betrieb für Site-to-Site und Road-Warrior-VPN

- Unterstützung für mehrere Tunnel gleichzeitig

Verbessertes Firmware-Update-System

Das Update-System wurde grundlegend überarbeitet:

- Schnellere und zuverlässigere Updates

- Bessere Fehlerbehandlung bei Update-Problemen

- Möglichkeit zum einfachen Rollback

- Verbesserte Fortschrittsanzeige

Firewall-Verbesserungen

- Überarbeitete Alias-Verwaltung

- Verbesserte GeoIP-Filterung

- Optimierte Regelverarbeitung

- Erweiterte Logging-Möglichkeiten

IPsec-Updates

- Aktualisierter strongSwan-VPN-Stack

- Verbesserte IKEv2-Unterstützung

- Erweiterte Cipher-Optionen

- Optimierte Tunnel-Verwaltung

Weboberfläche

Die Benutzeroberfläche erhielt diverse Verbesserungen:

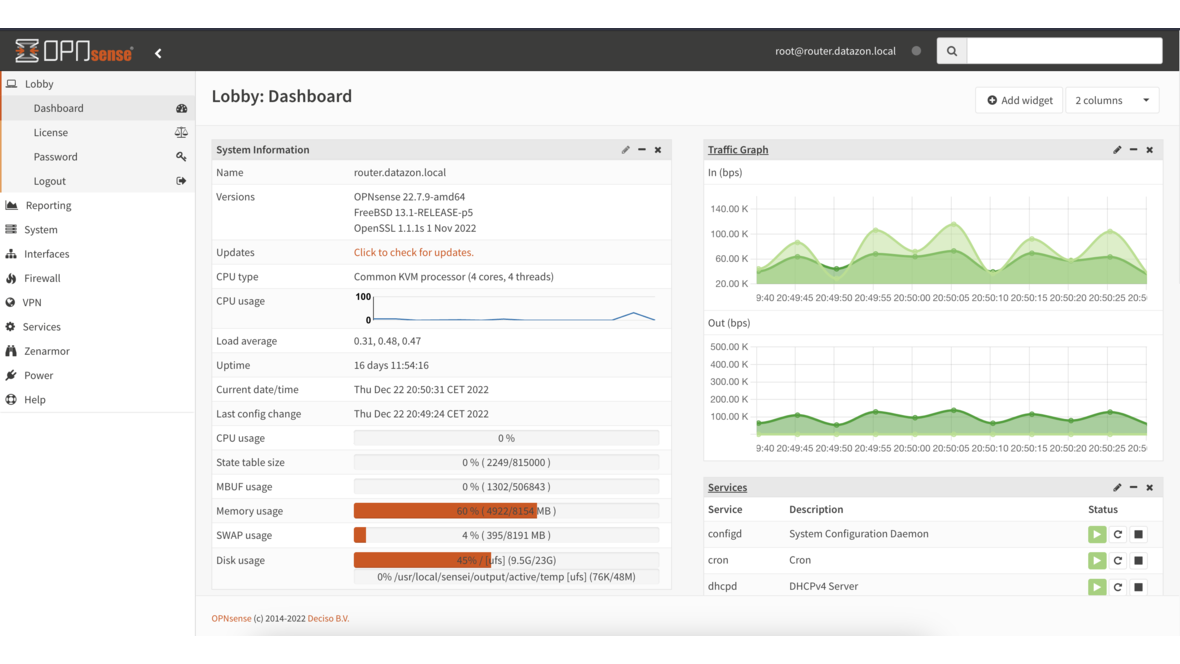

- Modernisiertes Dashboard

- Schnellere Seitenlade-Zeiten

- Verbessertes Firmware-Status-Widget

- Erweiterte Diagnostik-Tools

Sicherheitsupdates

- Aktualisiertes OpenSSL

- Suricata IDS/IPS Updates

- Unbound DNS-Resolver Aktualisierung

- Zahlreiche CVE-Fixes

Migration von 21.1

Das Upgrade von OPNsense 21.1 auf 21.7 kann über die Weboberfläche unter System > Firmware durchgeführt werden. Ein vorheriges Backup der Konfiguration wird dringend empfohlen.

Fazit

OPNsense 21.7 ist ein wichtiges Release, das mit FreeBSD 13 als Basis und dem nativen WireGuard-Kernel-Modul deutliche Performance-Verbesserungen bringt. Als erfahrener OPNsense-Integrator beraten wir Sie gerne bei der Planung und Umsetzung Ihrer Firewall-Infrastruktur.

Mehr zu diesen Themen:

Weitere Artikel

OPNsense Suricata Custom Rules: Eigene IDS/IPS-Signaturen schreiben und optimieren

Suricata Custom Rules auf OPNsense: Rule-Syntax, eigene Signaturen für interne Services, Performance-Tuning, Suppress-Lists und EVE-JSON-Logging.

Proxmox Cluster-Netzwerk richtig planen: Corosync, Migration, Storage und Management

Proxmox Cluster-Netzwerk designen: Corosync-Ring, Migration-Network, Storage-Network für Ceph/iSCSI, Management-VLAN, Bonding/LACP und MTU 9000 — mit Beispiel-Topologien.

DNS over TLS in OPNsense: DNS-Verschlüsselung mit Unbound einrichten

DNS over TLS in OPNsense konfigurieren: Unbound mit Cloudflare und Quad9 als Upstream-Server, Zertifikatsvalidierung, DNSSEC aktivieren, Performance-Auswirkung und DNS-Leak-Test.