OPNsense 20.1 mit dem Codenamen “Keen Kingfish” ist erschienen und bringt zahlreiche Neuerungen für die beliebte Open-Source-Firewall.

Die wichtigsten Neuerungen

FreeBSD 11.3 als Basis

OPNsense 20.1 basiert auf FreeBSD 11.3, was aktualisierte Treiber und Sicherheitspatches mit sich bringt. Die Stabilität und Hardware-Kompatibilität wurde dadurch weiter verbessert.

Firmware-Updates

Das Firmware-Update-System wurde grundlegend überarbeitet:

- Changelog-Ansicht direkt in der Weboberfläche

- Verbesserte Update-Logik mit Integritätsprüfung

- Schnellere Update-Prozesse

- Bessere Fehlerbehandlung bei unterbrochenen Updates

DHCPv6-Verbesserungen

- Neuer DHCPv6-Client mit verbesserter Funktionalität

- Bessere Unterstützung für Prefix Delegation

- Optimierte IPv6-Konfiguration

- Stabilere Verbindungswiederherstellung

Firewall-Verbesserungen

- Erweiterte Alias-Typen inklusive GeoIP-Unterstützung

- Verbessertes Live-Log mit erweiterten Filtermöglichkeiten

- Optimierte Regelverarbeitung

- Verbesserte Floating-Rules

Intrusion Detection

Das Intrusion Detection System wurde aktualisiert:

- Aktualisierte Suricata-Version

- Verbesserte Regelsets

- Optimierte Performance bei der Paketanalyse

- Erweiterte Alert-Verwaltung

WireGuard

- Verbesserte WireGuard-Integration als Plugin

- Einfachere Konfiguration über die Weboberfläche

- Bessere Peer-Verwaltung

- Status-Monitoring für WireGuard-Tunnel

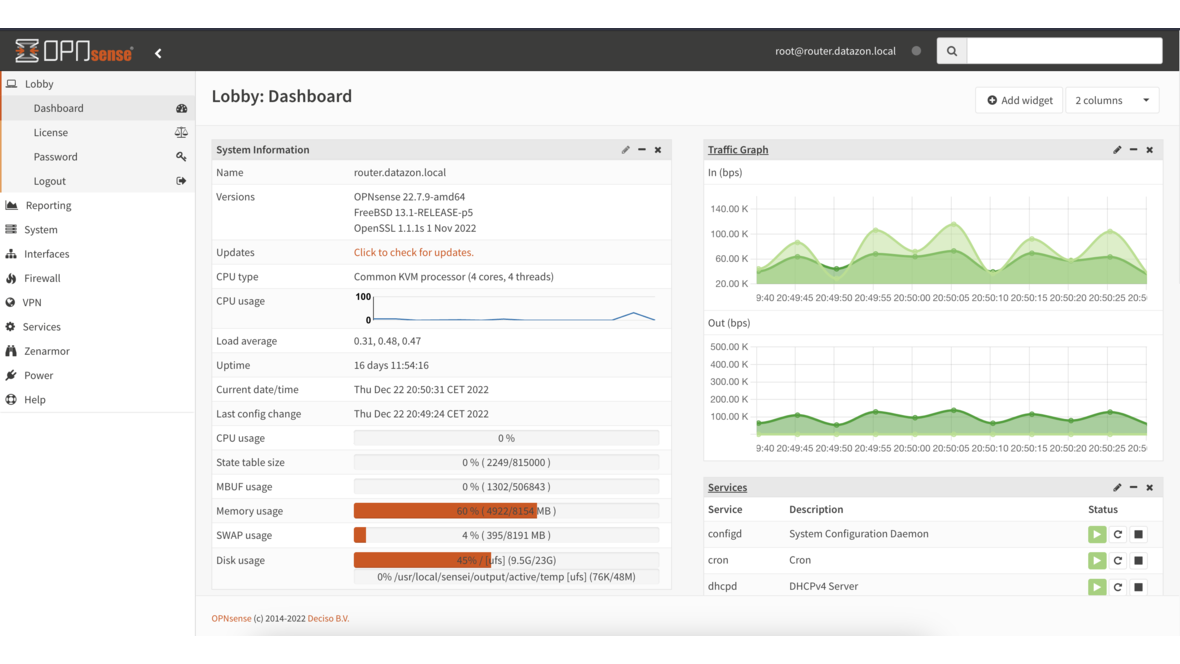

Weboberfläche

- Modernisiertes Dashboard-Design

- Schnellere Seitenladezeiten

- Verbesserter Service-Status

- Erweiterte Diagnostik-Tools

Migration von 19.7

Das Upgrade von OPNsense 19.7 auf 20.1 kann direkt über die Weboberfläche durchgeführt werden. Ein Backup der Konfiguration vor dem Upgrade wird empfohlen.

Fazit

OPNsense 20.1 setzt die kontinuierliche Weiterentwicklung der Plattform fort. Besonders die verbesserte DHCPv6-Unterstützung und die WireGuard-Integration machen das Update attraktiv für den Unternehmenseinsatz. Wir unterstützen Sie gerne bei der Planung und Umsetzung Ihrer OPNsense-Firewall-Infrastruktur.

Mehr zu diesen Themen:

Weitere Artikel

OPNsense Suricata Custom Rules: Eigene IDS/IPS-Signaturen schreiben und optimieren

Suricata Custom Rules auf OPNsense: Rule-Syntax, eigene Signaturen für interne Services, Performance-Tuning, Suppress-Lists und EVE-JSON-Logging.

Proxmox Cluster-Netzwerk richtig planen: Corosync, Migration, Storage und Management

Proxmox Cluster-Netzwerk designen: Corosync-Ring, Migration-Network, Storage-Network für Ceph/iSCSI, Management-VLAN, Bonding/LACP und MTU 9000 — mit Beispiel-Topologien.

DNS over TLS in OPNsense: DNS-Verschlüsselung mit Unbound einrichten

DNS over TLS in OPNsense konfigurieren: Unbound mit Cloudflare und Quad9 als Upstream-Server, Zertifikatsvalidierung, DNSSEC aktivieren, Performance-Auswirkung und DNS-Leak-Test.