Ungepatchte Systeme sind das Einfallstor Nummer eins für Ransomware und gezielte Angriffe. Allein im Jahr 2025 wurden über 30.000 CVEs veröffentlicht — viele davon mit verfügbaren Exploits innerhalb weniger Tage. Gleichzeitig fordern Compliance-Rahmenwerke wie ISO 27001, BSI IT-Grundschutz und NIS-2 nachweisbar regelmäßige Aktualisierungen. Manuelles Patching skaliert in heterogenen Umgebungen nicht. DATAZONE Control löst dieses Problem mit einem vollständig automatisierten Patch-Management, das Planung, Durchführung, Absicherung und Dokumentation in einem einzigen Workflow vereint.

Warum automatisiertes Patching unverzichtbar ist

Die Zeitspanne zwischen der Veröffentlichung einer Schwachstelle und deren aktiver Ausnutzung wird immer kürzer. Gleichzeitig wächst die Zahl der zu verwaltenden Systeme: On-Premises-Server, Cloud-VMs, Container-Hosts und Endgeräte. Manuelle Patch-Runden binden IT-Personal, sind fehleranfällig und hinterlassen Lücken — sei es durch vergessene Server oder fehlgeschlagene Updates, die niemand bemerkt.

Automatisiertes Patch-Management stellt sicher, dass jedes System im definierten Zeitrahmen aktualisiert wird, der gesamte Vorgang dokumentiert ist und bei Problemen sofort reagiert werden kann. Es ist kein Nice-to-have, sondern eine Grundvoraussetzung für eine belastbare IT-Sicherheitsstrategie.

DATAZONE Control: Patch-Management im Überblick

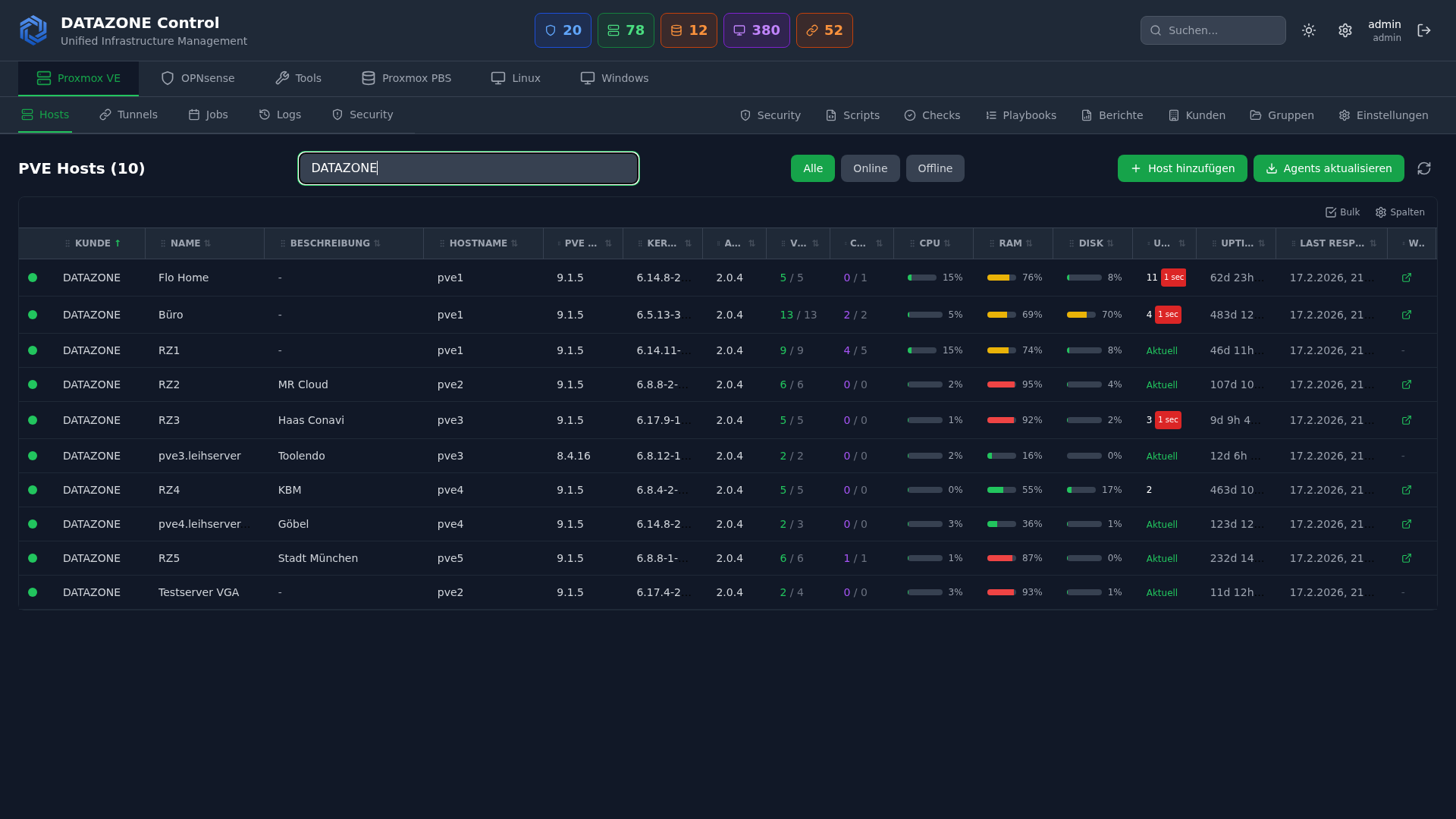

DATAZONE Control ist unsere zentrale Management-Plattform für IT-Infrastruktur. Das Patch-Management-Modul deckt den gesamten Lebenszyklus eines Patches ab — von der Erkennung verfügbarer Updates bis zum Compliance-Nachweis nach der Installation.

Unterstützte Plattformen

| Plattform | Paketmanager | Unterstützung |

|---|---|---|

| Debian / Ubuntu | APT | Vollständig (inkl. Security-Repos) |

| RHEL / Rocky / AlmaLinux | DNF / YUM | Vollständig (inkl. EPEL, Errata) |

| Windows Server | Windows Update / WSUS | Vollständig (KB-basiert) |

Die Agenten laufen auf jedem System und melden verfügbare Updates, installierte Versionen und den Patch-Status in Echtzeit an das zentrale Dashboard zurück.

Patch-Policies: Automatisch oder genehmigungsbasiert

Nicht jede Umgebung verträgt denselben Ansatz. DATAZONE Control bietet deshalb zwei Policy-Modelle:

Automatische Policies eignen sich für Entwicklungs- und Testumgebungen sowie für unkritische Systeme. Sicherheitsupdates werden sofort nach Verfügbarkeit installiert — ohne manuellen Eingriff. Feature-Updates können separat behandelt werden.

Genehmigungsbasierte Policies sind der Standard für Produktivumgebungen. Verfügbare Patches werden gesammelt und dem zuständigen Team zur Freigabe vorgelegt. Erst nach expliziter Genehmigung — einzeln oder als Batch — wird die Installation geplant. So behalten Sie die volle Kontrolle, ohne den Überblick zu verlieren.

Beide Modelle lassen sich pro Servergruppe, Standort oder Betriebssystem konfigurieren und beliebig kombinieren.

Wartungsfenster und Scheduling

Patches zur falschen Zeit können den Geschäftsbetrieb empfindlich stören. DATAZONE Control arbeitet mit flexiblen Wartungsfenstern, die pro Gruppe oder einzelnem System definiert werden:

- Zeitfenster: z. B. Samstag 02:00–06:00 Uhr

- Maximale Dauer: Abbruch, wenn das Fenster überschritten wird

- Reboot-Verhalten: Sofort, verzögert oder nur bei Bedarf

- Blackout-Perioden: Bestimmte Zeiträume komplett ausschließen (z. B. Jahresabschluss, Black Friday)

Das Scheduling berücksichtigt Abhängigkeiten: Datenbank-Server werden vor Applikationsservern gepatcht, Load-Balancer bleiben bis zum Schluss. So vermeiden Sie Kaskadenausfälle während der Wartung.

Pre-Patch-Snapshots mit Proxmox-Integration

Einer der größten Vorteile von DATAZONE Control in Proxmox-Umgebungen ist die automatische Erstellung von Pre-Patch-Snapshots. Bevor ein einzelner Patch installiert wird, löst das System einen VM-Snapshot über die Proxmox-API aus. Der Snapshot umfasst den vollständigen Zustand der virtuellen Maschine — Festplatten und RAM-Inhalt.

Patch-Workflow mit Snapshot:

1. Wartungsfenster beginnt

2. Pre-Patch-Snapshot wird erstellt (Proxmox API)

3. Snapshot-Erstellung bestätigt

4. Patches werden installiert

5. Post-Patch-Validierung (Dienste prüfen)

6. Erfolg → Snapshot nach 48 h automatisch gelöscht

Fehler → Automatischer Rollback auf SnapshotDieser Mechanismus bietet ein Sicherheitsnetz, das manuelles Patching niemals leisten kann. Selbst wenn ein fehlerhaftes Update einen Dienst lahmlegt, ist der vorherige Zustand innerhalb von Minuten wiederhergestellt.

Rollback-Strategien

Nicht immer reicht ein Snapshot-Rollback. DATAZONE Control unterstützt mehrere Rollback-Ebenen:

- Snapshot-Rollback: Vollständige Rückkehr zum Pre-Patch-Zustand (bevorzugt bei VMs)

- Paket-Rollback: Gezielte Deinstallation einzelner Pakete oder KB-Updates

- Gruppenweiser Rollback: Rücknahme eines gesamten Patch-Batches über alle betroffenen Systeme

Bei automatischen Policies kann ein fehlgeschlagener Health-Check nach der Installation den Rollback ohne manuellen Eingriff auslösen. Bei genehmigungsbasierten Policies wird das Team benachrichtigt und entscheidet über das weitere Vorgehen.

Compliance-Reporting und Audit-Trail

Jede Aktion im Patch-Prozess wird lückenlos protokolliert: Wer hat die Policy erstellt? Wer hat den Patch freigegeben? Wann wurde installiert? War ein Rollback nötig? DATAZONE Control generiert daraus Compliance-Reports, die direkt für Audits verwendbar sind.

Die Reports umfassen:

- Patch-Status pro System: Aktuell, ausstehend, fehlgeschlagen

- Mean Time to Patch (MTTP): Durchschnittliche Zeit von der Veröffentlichung bis zur Installation

- Abdeckungsquote: Prozentsatz der Systeme, die innerhalb der Policy-Vorgabe gepatcht wurden

- Ausnahmen: Systeme, die bewusst oder unbewusst von der Policy abweichen

Diese Kennzahlen sind unverzichtbar für ISO 27001, BSI IT-Grundschutz und die Nachweispflichten unter NIS-2.

Vergleich: Manuell vs. WSUS/Ansible vs. DATAZONE Control

| Kriterium | Manuelles Patching | WSUS / Ansible | DATAZONE Control |

|---|---|---|---|

| Plattformübergreifend | Ja (mit Aufwand) | Teilweise | Ja (Linux + Windows) |

| Pre-Patch-Snapshots | Manuell | Skript-basiert | Automatisch (Proxmox-API) |

| Automatischer Rollback | Nein | Bedingt | Ja |

| Compliance-Reporting | Manuell | Begrenzt | Integriert |

| Wartungsfenster | Kalender-basiert | Cron-Jobs | Richtliniengesteuert |

| Genehmigungsworkflow | E-Mail / Ticket | Nicht nativ | Integriert |

| Skalierung | Schlecht | Gut | Sehr gut |

Patch-Workflow in der Praxis

Ein konkretes Beispiel: Ein mittelständisches Unternehmen betreibt 40 VMs auf Proxmox — eine Mischung aus Ubuntu-Webservern, Rocky-Linux-Datenbankservern und Windows-RDS-Hosts.

- Dienstagmorgen: DATAZONE Control erkennt 12 verfügbare Security-Updates (8× Linux, 4× Windows)

- Automatische Klassifizierung: Kritisch (CVSS ≥ 9.0) werden sofort dem Team vorgelegt, übrige für das nächste Wartungsfenster eingeplant

- Mittwoch 10:00: IT-Team genehmigt alle 12 Patches im Dashboard

- Samstag 02:00: Wartungsfenster beginnt — Snapshots werden erstellt, Patches installiert

- Samstag 02:45: Post-Patch-Validierung: Alle Dienste antworten, Health-Checks bestanden

- Montag 09:00: Compliance-Report zeigt 100 % Patch-Abdeckung, MTTP: 4,5 Tage

Das gesamte IT-Team hat am Wochenende keinen Finger gerührt. Der Vorgang ist vollständig dokumentiert und auditierbar.

Patch-Status der gesamten Flotte überwachen

Das zentrale Dashboard zeigt den Patch-Status aller verwalteten Systeme in Echtzeit: Welche Systeme sind aktuell? Wo stehen Updates aus? Welche Installationen sind fehlgeschlagen? Filter nach Standort, Betriebssystem, Servergruppe oder Kritikalität ermöglichen einen schnellen Überblick — vom einzelnen Server bis zur gesamten Infrastruktur.

Automatische Alerts informieren per E-Mail oder Webhook, wenn kritische Patches länger als die definierte Frist uninstalliert bleiben oder wenn ein Patch-Lauf fehlschlägt. So bleibt kein System unbemerkt im unsicheren Zustand.

Sie möchten Ihr Patch-Management automatisieren und Compliance-Anforderungen zuverlässig erfüllen? Erfahren Sie mehr über DATAZONE Control oder kontaktieren Sie uns — wir zeigen Ihnen, wie automatisiertes Patching in Ihrer Umgebung funktioniert.

Weitere Artikel

Backup-Strategie für KMU: Proxmox PBS + TrueNAS als zuverlässiges Backup-Konzept

Backup-Strategie für KMU mit Proxmox PBS und TrueNAS: 3-2-1-Regel umsetzen, PBS als primäres Backup-Target, TrueNAS-Replikation als Offsite-Kopie, Retention Policies und automatisierte Restore-Tests.

OPNsense Suricata Custom Rules: Eigene IDS/IPS-Signaturen schreiben und optimieren

Suricata Custom Rules auf OPNsense: Rule-Syntax, eigene Signaturen für interne Services, Performance-Tuning, Suppress-Lists und EVE-JSON-Logging.

TrueNAS-Konfigurator: Storage live konfigurieren — von Mini bis V-Serie

Der DATAZONE TrueNAS-Konfigurator: Web-basierte Modellauswahl mit Live-Kapazitätsberechnung, Bay-Visualisierung und teilbaren Konfigurationscodes für alle sechs TrueNAS-Serien.